"木马"相关数据

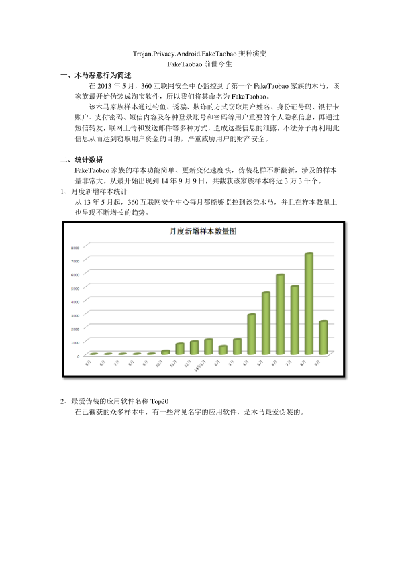

更新时间:2023-08-252013年5月,360互联网安全中心监控到了第一个FakeTaobao家族的木马,该家族最开始伪装成淘宝软件,所以我们将其命名为FakeTaobao。该木马家族样本通过钓鱼、诱骗、欺诈的方式窃取用户姓名、身份证号码、银行卡账户、支付密码、短信内容及各种登录账号和密码等用户重要的个人隐私信息,再通过短信转发,联网上传和发送邮件等多种方式,造成这些信息的泄露,不法分子再利用此信息从而达到窃取用户资金的目的,严重威胁用户的财产安全。

FakeTaobao系列木马变种演变2013年5月,360互联网安全中心监控到了第一个FakeTaobao家族的木马,该家族最开始伪装成淘宝软件,所以我们将其命名为FakeTaobao。该木马家族样本通过钓鱼、诱骗、欺诈的方式窃取用户姓名、身份证号码、银行卡账户、支付密码、短信内容及各种登录账号和密码等用户重要的个人隐私信息,再通过短信转发,联网上传和发送邮件等多种方式,造成这些信息的泄露,不法分子再利用此信息从而达到窃取用户资金的目的,严重威胁用户的财产安全。2015年发布时间:2021-04-07

FakeTaobao系列木马变种演变2013年5月,360互联网安全中心监控到了第一个FakeTaobao家族的木马,该家族最开始伪装成淘宝软件,所以我们将其命名为FakeTaobao。该木马家族样本通过钓鱼、诱骗、欺诈的方式窃取用户姓名、身份证号码、银行卡账户、支付密码、短信内容及各种登录账号和密码等用户重要的个人隐私信息,再通过短信转发,联网上传和发送邮件等多种方式,造成这些信息的泄露,不法分子再利用此信息从而达到窃取用户资金的目的,严重威胁用户的财产安全。2015年发布时间:2021-04-07 敲诈者木马威胁形势分析报告仅2016年上半年,共截获电脑端新增敲诈者病毒变种74种,涉及PE样本40000多个,涉及非PE文件10000多个,全国至少有580000多台用户电脑遭到了敲诈者病毒攻击,且有多达50000多台电脑最终感染敲诈者病毒,平均每天有约300台国内电脑感染敲诈者木马,目前绝大多数的敲诈者木马均以比特币为赎金支付方式,从而使资金流向和攻击者本人都无法被追踪。赎金的金额一般为2-3个比特币,一旦电脑感染了敲诈者木马(不包括锁屏木马或采用对称加密技术等简单的敲诈者木马),期望通过其他技术手段恢复系统文件的愿望通常来说都是无法实现的。2016年发布时间:2021-04-07

敲诈者木马威胁形势分析报告仅2016年上半年,共截获电脑端新增敲诈者病毒变种74种,涉及PE样本40000多个,涉及非PE文件10000多个,全国至少有580000多台用户电脑遭到了敲诈者病毒攻击,且有多达50000多台电脑最终感染敲诈者病毒,平均每天有约300台国内电脑感染敲诈者木马,目前绝大多数的敲诈者木马均以比特币为赎金支付方式,从而使资金流向和攻击者本人都无法被追踪。赎金的金额一般为2-3个比特币,一旦电脑感染了敲诈者木马(不包括锁屏木马或采用对称加密技术等简单的敲诈者木马),期望通过其他技术手段恢复系统文件的愿望通常来说都是无法实现的。2016年发布时间:2021-04-07 “舞毒蛾”木马演变报告近期,360移动安全团队监测到一款云控木马 “舞毒蛾”正在集中爆发。该木马家族最早于2015年2月被360移动安全团队捕获,截至2016年2月底,“舞毒蛾”已经累计样本超过1.2万个,木马累计感染量高达340余万。其中,三星和OPPP手机用户的感染量最大。2016年发布时间:2021-03-23

“舞毒蛾”木马演变报告近期,360移动安全团队监测到一款云控木马 “舞毒蛾”正在集中爆发。该木马家族最早于2015年2月被360移动安全团队捕获,截至2016年2月底,“舞毒蛾”已经累计样本超过1.2万个,木马累计感染量高达340余万。其中,三星和OPPP手机用户的感染量最大。2016年发布时间:2021-03-23 Android平台挖矿木马研究报告从2013年开始至2018年1月,360烽火实验室共捕获Android平台挖矿木马1200余个,其中仅2018年1月Android平台挖矿木马接近400个,从Android平台挖矿木马伪装应用类型看,工具类(20%)、下载器类(17%)、壁纸类(14%)是最常伪装的应用类型;Android平台发现的挖矿木马选择的币种主要有(BitCoin)、莱特币(Litecoin)、狗币(Dogecoin)、卡斯币(Casinocoin) 以及门罗币(Monero)这五种;目前挖矿木马的防御措施,PC平台已经具备防御能力,移动平台由于权限控制不能彻底防御。2018年发布时间:2021-04-07

Android平台挖矿木马研究报告从2013年开始至2018年1月,360烽火实验室共捕获Android平台挖矿木马1200余个,其中仅2018年1月Android平台挖矿木马接近400个,从Android平台挖矿木马伪装应用类型看,工具类(20%)、下载器类(17%)、壁纸类(14%)是最常伪装的应用类型;Android平台发现的挖矿木马选择的币种主要有(BitCoin)、莱特币(Litecoin)、狗币(Dogecoin)、卡斯币(Casinocoin) 以及门罗币(Monero)这五种;目前挖矿木马的防御措施,PC平台已经具备防御能力,移动平台由于权限控制不能彻底防御。2018年发布时间:2021-04-07 流量僵尸木马及流量黑产分析报告近期,360互联网安全中心截获一批名为“流量僵尸”的手机恶意程序。截止2015年7月13日,共发现90款不同名称的应用被植入“流量僵尸”木马,包括80款游戏类应用和10款工具类应用,样本数量达到1000余个,感染手机445561部;截至2015年7月13日,360互联网安全中心共监测到流量僵尸木马的下载源289个,涉及手机应用商店16家;若手机安全软件未对此类木马进行查杀,则仅这44万余部被感染的手机,每天就会为木马所指向的导航网站和搜索引擎刷掉约6683万次的虚假请求量。约可占国内最大搜索引擎日均搜索请求量的6.68%;在20000次模拟测试中,木马取回的关键词里,娱乐新闻最多,占39.3%;其次是商品信息,25.2%;服务信息、一般新闻和时政新闻分别占比15.6%、12.7%、7.2%;流量僵尸木马的样本主要使用了4个不同的数字签名证书,其中一个数字证书的名称和木马的恶意插件下载地址均指向深圳市某科技公司;按照每千次query(访问请求)5元-20元的一般市场价格计算,若流量僵尸木马未被查杀,则此类木马可以为木马作者每天赚取约33万-134万元的经济收入;移动互联网上至少有相当数量的点击、下载、安装甚至是点赞、评论都并非是真实用户所为,而是由一些木马或自动化工具来完成的。而这些虚假的流量实际上就是移动互联上的流量泡沫。在移动互联网高速发展的今天,我们更应该警惕流量泡沫背后所隐藏的巨大黑洞。2015年发布时间:2021-04-07

流量僵尸木马及流量黑产分析报告近期,360互联网安全中心截获一批名为“流量僵尸”的手机恶意程序。截止2015年7月13日,共发现90款不同名称的应用被植入“流量僵尸”木马,包括80款游戏类应用和10款工具类应用,样本数量达到1000余个,感染手机445561部;截至2015年7月13日,360互联网安全中心共监测到流量僵尸木马的下载源289个,涉及手机应用商店16家;若手机安全软件未对此类木马进行查杀,则仅这44万余部被感染的手机,每天就会为木马所指向的导航网站和搜索引擎刷掉约6683万次的虚假请求量。约可占国内最大搜索引擎日均搜索请求量的6.68%;在20000次模拟测试中,木马取回的关键词里,娱乐新闻最多,占39.3%;其次是商品信息,25.2%;服务信息、一般新闻和时政新闻分别占比15.6%、12.7%、7.2%;流量僵尸木马的样本主要使用了4个不同的数字签名证书,其中一个数字证书的名称和木马的恶意插件下载地址均指向深圳市某科技公司;按照每千次query(访问请求)5元-20元的一般市场价格计算,若流量僵尸木马未被查杀,则此类木马可以为木马作者每天赚取约33万-134万元的经济收入;移动互联网上至少有相当数量的点击、下载、安装甚至是点赞、评论都并非是真实用户所为,而是由一些木马或自动化工具来完成的。而这些虚假的流量实际上就是移动互联上的流量泡沫。在移动互联网高速发展的今天,我们更应该警惕流量泡沫背后所隐藏的巨大黑洞。2015年发布时间:2021-04-07 2018年Windows服务器挖矿木马总结报告2018年,挖矿木马已经成为Windows服务器遭遇的最严重的安全威胁之一。这一年,在挖矿木马攻击趋势由爆发式增长逐渐转为平稳发展的同时,挖矿木马攻击技术提升明显,恶意挖矿产业也趋于成熟,恶意挖矿家族通过相互之间的合作使受害计算机和网络设备的价值被更大程度压榨,合作带来的技术升级也给安全从业者带来更大挑战。2019年,挖矿木马攻击将继续保持平稳,但黑产家族间的合作将更加普遍,“闷声发大财”可能是新一年挖矿木马的主要目标。2018年发布时间:2021-04-07

2018年Windows服务器挖矿木马总结报告2018年,挖矿木马已经成为Windows服务器遭遇的最严重的安全威胁之一。这一年,在挖矿木马攻击趋势由爆发式增长逐渐转为平稳发展的同时,挖矿木马攻击技术提升明显,恶意挖矿产业也趋于成熟,恶意挖矿家族通过相互之间的合作使受害计算机和网络设备的价值被更大程度压榨,合作带来的技术升级也给安全从业者带来更大挑战。2019年,挖矿木马攻击将继续保持平稳,但黑产家族间的合作将更加普遍,“闷声发大财”可能是新一年挖矿木马的主要目标。2018年发布时间:2021-04-07 内网穿透——Android木马进入高级攻击阶段近日,360烽火实验室发现有数千个样本感染了一种名为“DressCode”的恶意代码,该恶意代码利用实下流行的SOCKS代理反弹技术突破内网防火墙限制,窃取内网数据。这种通过代理穿透内网绕过防火墙的手段在PC上并不新鲜,然而以手机终端为跳板实现对企业内网的渗透还是首见。由于SOCKS协议是一种在服务端与客户端之间转发TCP会话的协议,所以可以轻易的穿透企业应用层防火墙;它独立于应用层协议,支持多种不同的应用层服务,如TELNET,FTP,HTTP等。SOCKS协议通常采用1080端口进行通信,这样可以有效避开普通防火墙的过滤,实现墙内墙外终端的连接。2016年发布时间:2021-04-07

内网穿透——Android木马进入高级攻击阶段近日,360烽火实验室发现有数千个样本感染了一种名为“DressCode”的恶意代码,该恶意代码利用实下流行的SOCKS代理反弹技术突破内网防火墙限制,窃取内网数据。这种通过代理穿透内网绕过防火墙的手段在PC上并不新鲜,然而以手机终端为跳板实现对企业内网的渗透还是首见。由于SOCKS协议是一种在服务端与客户端之间转发TCP会话的协议,所以可以轻易的穿透企业应用层防火墙;它独立于应用层协议,支持多种不同的应用层服务,如TELNET,FTP,HTTP等。SOCKS协议通常采用1080端口进行通信,这样可以有效避开普通防火墙的过滤,实现墙内墙外终端的连接。2016年发布时间:2021-04-07 2015年末最流行手机木马趋势分析报告安卓平台不断新增的恶意程序成为困扰安卓手机用户的重要安全问题。近段时间以来,“流量僵尸“木马、”蜥蜴尾“木马等善于伪装的手机木马层出不穷。2014年开始,伪装成系统软件成为恶意程序常用的传播手法,几乎占据各季度感染量Top10的一半以上。最近,这一比例猛增,并且与去年同期手机木马多伪装成色情应用形成鲜明对比。详细分析后形成这份《2015年末最流行手机木马分析报告》,解析2015年感染量最高的手机木马。2015年发布时间:2021-04-07

2015年末最流行手机木马趋势分析报告安卓平台不断新增的恶意程序成为困扰安卓手机用户的重要安全问题。近段时间以来,“流量僵尸“木马、”蜥蜴尾“木马等善于伪装的手机木马层出不穷。2014年开始,伪装成系统软件成为恶意程序常用的传播手法,几乎占据各季度感染量Top10的一半以上。最近,这一比例猛增,并且与去年同期手机木马多伪装成色情应用形成鲜明对比。详细分析后形成这份《2015年末最流行手机木马分析报告》,解析2015年感染量最高的手机木马。2015年发布时间:2021-04-07 “蜥蜴尾”——长老木马四分析报告随着移动端安全软件对APK的查杀能力趋于成熟以及Google对Android安全性重视的提高,病毒与反病毒的主战场已逐渐从APP层扩展到Linux底层。而且病毒作者也开始把PC端的病毒自我保护手段运用到移动端上,在移动端大量使用了免杀、加密、隐藏、反虚拟机等传统PC端病毒自我保护技术。2014年发布时间:2021-03-23

“蜥蜴尾”——长老木马四分析报告随着移动端安全软件对APK的查杀能力趋于成熟以及Google对Android安全性重视的提高,病毒与反病毒的主战场已逐渐从APP层扩展到Linux底层。而且病毒作者也开始把PC端的病毒自我保护手段运用到移动端上,在移动端大量使用了免杀、加密、隐藏、反虚拟机等传统PC端病毒自我保护技术。2014年发布时间:2021-03-23 Android Doze机制与木马的绕过方式Android 6.0引入的Doze机制本意在于节省系统耗电量,延长电池的使用时间,但是却在抑制恶意软件对系统资源的占用上发挥了神奇的效果,恶意软件因此也开始探索绕过Doze机制的手段。文本将为大家简要介绍Doze的功能,并从安全的角度解读Doze的奇效,最后揭露一款绕过Doze机制的恶意软件。2016年发布时间:2021-04-07

Android Doze机制与木马的绕过方式Android 6.0引入的Doze机制本意在于节省系统耗电量,延长电池的使用时间,但是却在抑制恶意软件对系统资源的占用上发挥了神奇的效果,恶意软件因此也开始探索绕过Doze机制的手段。文本将为大家简要介绍Doze的功能,并从安全的角度解读Doze的奇效,最后揭露一款绕过Doze机制的恶意软件。2016年发布时间:2021-04-07 内网穿透——Android木马进入高级攻击阶段(二)移动互联网时代的到来,企业内部数据越来越有价值。近年来,黑客以移动设备为跳板,入侵企业内网,窃取企业数据资产的趋势愈发明显。近日,360烽火实验室发现一批感染了一种名为“MilkyDoor”的恶意代码,这是继去年6月份首次出现的“DressCode”恶意代码后,又一种利用移动设备攻击企业内网的木马。然而,与“DressCode”不同的是,“MilkyDoor”不仅利用SOCKS代理实现从攻击者主机到目标内网服务器之间的数据转发,而且利用SSH(Secure Shell)协议穿透防火墙,加密传输数据,进而实现数据更隐蔽的传输。2017年发布时间:2021-04-07

内网穿透——Android木马进入高级攻击阶段(二)移动互联网时代的到来,企业内部数据越来越有价值。近年来,黑客以移动设备为跳板,入侵企业内网,窃取企业数据资产的趋势愈发明显。近日,360烽火实验室发现一批感染了一种名为“MilkyDoor”的恶意代码,这是继去年6月份首次出现的“DressCode”恶意代码后,又一种利用移动设备攻击企业内网的木马。然而,与“DressCode”不同的是,“MilkyDoor”不仅利用SOCKS代理实现从攻击者主机到目标内网服务器之间的数据转发,而且利用SSH(Secure Shell)协议穿透防火墙,加密传输数据,进而实现数据更隐蔽的传输。2017年发布时间:2021-04-07 2022年度窃密木马攻击态势报告2022年发布时间:2023-08-25

2022年度窃密木马攻击态势报告2022年发布时间:2023-08-25 Android逃逸技术汇编本文介绍的Android木马逃逸技术研究了针对用户感知、杀软查杀、沙箱动态养殖和人工分析的各种逃逸技术。2016年发布时间:2021-04-07

Android逃逸技术汇编本文介绍的Android木马逃逸技术研究了针对用户感知、杀软查杀、沙箱动态养殖和人工分析的各种逃逸技术。2016年发布时间:2021-04-07 移动平台千王之王大揭秘近期,360烽火实验室发现一类潜藏两年之久的Android木马,被利用专门从事私彩赌博、短信诈骗活动。该木马集远程控制、中间人攻击、隐私窃取于一身,能够在受害者不知情的情况下,拦截并篡改任意短信,监控受害者的一举一动。通过对该类木马的追踪发现,常见的社交类软件也在攻击中被利用。新兴网络赌博方式的出现,为参赌人员躲避打击,资金交易提供了有利的平台,调查取证变得极为困难。随着移动互联网的发展,黑客的参与,传统赌博活动中庄家的优势不再明显,也促使了赌博活动转向更隐秘的短信和微信渠道;短信作为日常生活中频繁使用的通信手段,正在被黑客使用Android木马进行赌博诈骗活动。微信集通信、视频、分享等功能于一身的强大通讯社交APP,也正在被黑客利用进行赌博诈骗活动。该木马增加了参赌人员的信心,顺利让参赌人员做了一回“千王之王”。2016年发布时间:2021-04-07

移动平台千王之王大揭秘近期,360烽火实验室发现一类潜藏两年之久的Android木马,被利用专门从事私彩赌博、短信诈骗活动。该木马集远程控制、中间人攻击、隐私窃取于一身,能够在受害者不知情的情况下,拦截并篡改任意短信,监控受害者的一举一动。通过对该类木马的追踪发现,常见的社交类软件也在攻击中被利用。新兴网络赌博方式的出现,为参赌人员躲避打击,资金交易提供了有利的平台,调查取证变得极为困难。随着移动互联网的发展,黑客的参与,传统赌博活动中庄家的优势不再明显,也促使了赌博活动转向更隐秘的短信和微信渠道;短信作为日常生活中频繁使用的通信手段,正在被黑客使用Android木马进行赌博诈骗活动。微信集通信、视频、分享等功能于一身的强大通讯社交APP,也正在被黑客利用进行赌博诈骗活动。该木马增加了参赌人员的信心,顺利让参赌人员做了一回“千王之王”。2016年发布时间:2021-04-07 Android Accessibility安全性研究报告从使用Android Accessibility技术的样本占样本总数百分比看,截止2012年仅有0.015%,截止2015年不足0.5%,2016年上半年占比超过2.6%;从使用Android Accessibility技术的样本数量看,2016年上半年是2015年全年的3倍;从使用Android Accessibility技术场景看,可以分为合理利用、提升体验、灰色地带和肆意滥用;利用Android Accessibility技术的恶意样本呈现出明显的逐年增长趋势,2016年上半年恶意样本数量接近于2015年同期的2.5倍;60烽火实验室最新发现伪装成手机安全软件,利用Android Accessibility技术劫持浏览器地址栏的木马,该木马同时具备隐藏图标、自我保护等多种对抗手段;Android Accessibility滥用案例已被发现的主要归类为三类情况:恶意安装、广告干扰和窃取信息;使用人群与权限控制的矛盾和用户对Accessibility的认识不足成为Android Accessibility被滥用的主要因素。2016年发布时间:2021-04-07

Android Accessibility安全性研究报告从使用Android Accessibility技术的样本占样本总数百分比看,截止2012年仅有0.015%,截止2015年不足0.5%,2016年上半年占比超过2.6%;从使用Android Accessibility技术的样本数量看,2016年上半年是2015年全年的3倍;从使用Android Accessibility技术场景看,可以分为合理利用、提升体验、灰色地带和肆意滥用;利用Android Accessibility技术的恶意样本呈现出明显的逐年增长趋势,2016年上半年恶意样本数量接近于2015年同期的2.5倍;60烽火实验室最新发现伪装成手机安全软件,利用Android Accessibility技术劫持浏览器地址栏的木马,该木马同时具备隐藏图标、自我保护等多种对抗手段;Android Accessibility滥用案例已被发现的主要归类为三类情况:恶意安装、广告干扰和窃取信息;使用人群与权限控制的矛盾和用户对Accessibility的认识不足成为Android Accessibility被滥用的主要因素。2016年发布时间:2021-04-07 2021年1月CNCERT互联网安全威胁报告2021年1月,互联网网络安全状况整体评价为良。主要数据如下:境内感染木马或僵尸网络恶意程序的终端数为119万余个;境内被篡改网站数量为12,718个,其中被篡改政府网站数量为77个;境内被植入后门的网站数量为3,099个,其中政府网站有9个;针对境内网站的仿冒页面数量为7,307个;国家信息安全漏洞共享平台(CNVD)收集整理信息系统安全漏洞1,660个。其中,高危漏洞570个,可被利用来实施远程攻击的漏洞有1,148个。2021年发布时间:2021-06-29

2021年1月CNCERT互联网安全威胁报告2021年1月,互联网网络安全状况整体评价为良。主要数据如下:境内感染木马或僵尸网络恶意程序的终端数为119万余个;境内被篡改网站数量为12,718个,其中被篡改政府网站数量为77个;境内被植入后门的网站数量为3,099个,其中政府网站有9个;针对境内网站的仿冒页面数量为7,307个;国家信息安全漏洞共享平台(CNVD)收集整理信息系统安全漏洞1,660个。其中,高危漏洞570个,可被利用来实施远程攻击的漏洞有1,148个。2021年发布时间:2021-06-29 2011年中国手机安全报告2011年,Android木马呈现爆发式增长,相较2010年全年共发现12个木马样本相比,今年1月-12月,360手机云安全中心捕获新增Android木马样本4722个,被感染人数超过498万人次。从今年8月起,Android平台每月新增木马连续4个月超过Symbian平台,在新增安全威胁的增速与增量上全面居首,成为新的移动互联网安全攻防主战场。2011年发布时间:2021-04-07

2011年中国手机安全报告2011年,Android木马呈现爆发式增长,相较2010年全年共发现12个木马样本相比,今年1月-12月,360手机云安全中心捕获新增Android木马样本4722个,被感染人数超过498万人次。从今年8月起,Android平台每月新增木马连续4个月超过Symbian平台,在新增安全威胁的增速与增量上全面居首,成为新的移动互联网安全攻防主战场。2011年发布时间:2021-04-07 深入分析跨平台网络电信诈骗传统网络电信诈骗的过程中,诈骗者必需诱导受害人完成转账;而移动场景下,诈骗者仅依靠植入用户手机的Android木马,就能在受害人不知情的情况下完成远程转账;Android木马为网络电信诈骗增加了丰富的攻击方法,包括隐私窃取、短信拦截、远程控制和钓鱼等;传统网络电信诈骗工具包括Web钓鱼网站、PC受控端和后台服务器,诈骗者利用这组工具窃取用户银行账户信息、监控用户PC并诱导用户完成转账;移动场景下的诈骗过程大致包含六个步骤,其中转账过程不再需要受害人远程发起;通过对比移动场景和传统PC场景下木马的隐私窃取能力、远控能力以及用户感知度,我们发现移动场景下用户面临的威胁更甚;通过对诈骗工具的研究,我们发现诈骗者正在由传统的使用PC木马转向使用Android木马;网络电信诈骗团伙分工极为明确,从角色上可粗略分为两大类:制马人和诈骗者。制马人负责木马研发,诈骗者负责实施诈骗。其中诈骗者又分为组织者和一线、二线、三线诈骗人员;第三方SDK JPush和Apache Cordova被制马人滥用,TeamViewer被制马人篡改为PC远控端;网络电信诈骗的其他风险包括污染搜索引擎资源、损坏用户终端数据以及隐私窃取造成的残余风险;Android木马的“跨界”攻击趋势越来越普遍,正逐渐向更多的传统犯罪产业渗透。2016年发布时间:2021-04-07

深入分析跨平台网络电信诈骗传统网络电信诈骗的过程中,诈骗者必需诱导受害人完成转账;而移动场景下,诈骗者仅依靠植入用户手机的Android木马,就能在受害人不知情的情况下完成远程转账;Android木马为网络电信诈骗增加了丰富的攻击方法,包括隐私窃取、短信拦截、远程控制和钓鱼等;传统网络电信诈骗工具包括Web钓鱼网站、PC受控端和后台服务器,诈骗者利用这组工具窃取用户银行账户信息、监控用户PC并诱导用户完成转账;移动场景下的诈骗过程大致包含六个步骤,其中转账过程不再需要受害人远程发起;通过对比移动场景和传统PC场景下木马的隐私窃取能力、远控能力以及用户感知度,我们发现移动场景下用户面临的威胁更甚;通过对诈骗工具的研究,我们发现诈骗者正在由传统的使用PC木马转向使用Android木马;网络电信诈骗团伙分工极为明确,从角色上可粗略分为两大类:制马人和诈骗者。制马人负责木马研发,诈骗者负责实施诈骗。其中诈骗者又分为组织者和一线、二线、三线诈骗人员;第三方SDK JPush和Apache Cordova被制马人滥用,TeamViewer被制马人篡改为PC远控端;网络电信诈骗的其他风险包括污染搜索引擎资源、损坏用户终端数据以及隐私窃取造成的残余风险;Android木马的“跨界”攻击趋势越来越普遍,正逐渐向更多的传统犯罪产业渗透。2016年发布时间:2021-04-07 安全预警:勒索软件正成为制马人的新方向我们通过恶意软件中制马人留下的信息,回溯了其长达半年之久的制马活动后发现,勒索软件传播出现的裂变式传播和交叉传播新趋势,正是由于制马人制马类型不再单一,正在变得多元化,而勒索软件正在成为制马人制马的新方向。2016年发布时间:2021-04-07

安全预警:勒索软件正成为制马人的新方向我们通过恶意软件中制马人留下的信息,回溯了其长达半年之久的制马活动后发现,勒索软件传播出现的裂变式传播和交叉传播新趋势,正是由于制马人制马类型不再单一,正在变得多元化,而勒索软件正在成为制马人制马的新方向。2016年发布时间:2021-04-07 2013年上半年中国手机安全报告2013年上半年,360互联网安全中心截获新增手机木马、恶意软件及恶意广告插件451,298款,平均每天新增2500余款恶意软件,感染总量超过4.8亿人次,接近2012年一整年的感染量,Android及Symbian平台新增手机木马、恶意软件样本235,696款,超过2012年全年新增样本总量。感染人次51,350,070人次,远超去年同期,360互联网安全中心共截获新增215,602款恶意广告插件,感染用户429,069,563人次,在对2013年上半年最热门的1000款手机应用抽样分析显示,90.1%的热门应用会读取设备信息;53.1%的应用会读取用户的位置信息;24.2%的应用可以发送短信;22.6%的应用会读取联系人;还有22.9%的应用可以调用摄像头。2013年发布时间:2021-04-07

2013年上半年中国手机安全报告2013年上半年,360互联网安全中心截获新增手机木马、恶意软件及恶意广告插件451,298款,平均每天新增2500余款恶意软件,感染总量超过4.8亿人次,接近2012年一整年的感染量,Android及Symbian平台新增手机木马、恶意软件样本235,696款,超过2012年全年新增样本总量。感染人次51,350,070人次,远超去年同期,360互联网安全中心共截获新增215,602款恶意广告插件,感染用户429,069,563人次,在对2013年上半年最热门的1000款手机应用抽样分析显示,90.1%的热门应用会读取设备信息;53.1%的应用会读取用户的位置信息;24.2%的应用可以发送短信;22.6%的应用会读取联系人;还有22.9%的应用可以调用摄像头。2013年发布时间:2021-04-07